Como redirecionar dispositivos locais no Windows 365

- Steps and Tech

- 8 de ago. de 2025

- 5 min de leitura

Olá Pessoal!

A grande promessa do Windows 365 é entregar uma experiência fluida e familiar, idêntica à de um PC físico. Historicamente, isso incluía permitir que o usuário conectasse pendrives, usasse a impressora de casa e copiasse textos entre o computador físico e o Cloud PC.

Isso inclui algo que os usuários valorizam bastante: acesso a dispositivos locais, como impressoras, pendrives, microfone, câmera e até o clássico copiar/colar entre a máquina local e o Cloud PC.

Mas aqui entra o ponto crítico:

→ nem tudo deve ser liberado!

Dependendo do nível de segurança do ambiente, permitir redirecionamento de dispositivos pode significar:

risco de exfiltração de dados,

quebra de compliance,

ou até entrada de malware via USB.

Além disso, do ponto de vista de arquitetura de segurança e Zero Trust, abrir esses canais sem critério é o caminho mais rápido para a exfiltração de dados corporativos ou injeção de malware.

Neste post, vamos revisar como o gerenciamento desses redirecionamentos evoluiu e como você deve projetar essa camada para equilibrar produtividade e segurança.

O Novo Padrão: "Secure by Default"

Se você está provisionando Cloud PCs hoje, saiba que a Microsoft mudou as regras do jogo. Para se alinhar aos princípios do Secure Future Initiative (SFI), os redirecionamentos de área de transferência (clipboard), drives locais, impressoras e USBs de baixo nível (opaque USB) agora vêm desabilitados por padrão em Cloud PCs recém-provisionados ou reprovisionados.

O objetivo é simples: minimizar o risco desde o dia zero. Se o seu usuário precisar desses recursos, você, como administrador, terá que habilitá-los conscientemente.

O que pode (e o que não pode) ser redirecionado

Redirecionamento vs. Alternativas

Antes de simplesmente criar uma política no Intune permitindo tudo, avalie se você não pode usar as soluções em nuvem que eliminam a necessidade de tráfego de redirecionamento via RDP.

Recurso Solicitado | O Risco do Redirecionamento RDP | Alternativa Recomendada |

Drives Locais (C:, D:) | Permite cópia de dados confidenciais para fora da empresa ou entrada de arquivos maliciosos. | Bloquear o redirecionamento de drive e usar o OneDrive for Business para a transferência segura e auditada de arquivos. |

Área de Transferência (Clipboard) | Copiar CPFs ou cartões de crédito do ERP na nuvem para o bloco de notas do PC pessoal. | Habilitar o Clipboard Unidirecional (ex: permitir colar para dentro do Cloud PC, mas bloquear a cópia para fora) e restringir tipos de dados. |

Impressoras Locais | Impressão de dados sigilosos em ambientes não controlados (home office). | Bloquear o redirecionamento RDP e publicar impressoras gerenciadas via Universal Print. |

Dispositivos USB | Perda de controle sobre dispositivos de armazenamento em massa conectados. | A maioria dos periféricos comuns (mouse, teclado, webcams) não exige redirecionamento USB de baixo nível (opaque USB) para funcionar perfeitamente. Mantenha bloqueado. |

Onde controlar o redirecionamento de dispositivos?

No Windows 365, você pode controlar isso em três níveis diferentes:

Pelo cliente do Windows 365 (lado do usuário)

Centralmente via Microsoft Intune

Via GPO, em ambientes híbridos ou legados

Intune MAM (Mobile Application Management) para BYOD E se o usuário estiver acessando o Cloud PC do seu iPad pessoal ou notebook particular? Agora você pode usar políticas de proteção de aplicativos (MAM) do Intune. O MAM permite verificar a postura de segurança do dispositivo local e desabilitar o redirecionamento de drives, impressoras e clipboard quando o usuário acessa o serviço pelo Windows App no iOS, Android, macOS ou até mesmo pelo navegador Edge em dispositivos Windows pessoais. É o controle ideal para cenários onde você não gerencia o hardware.

1. Configurações no cliente do Windows 365 (lado do usuário)

Se o usuário acessa o Cloud PC pelo Remote Desktop Client (MSRDC):

Caminho

Abrir o aplicativo do Windows 365

Clicar com o botão direito no Cloud PC

Selecionar Configurações

Ir em Dispositivos e recursos

Ali o usuário pode ativar ou desativar:

Áudio

Clipboard

Drives locais

Impressoras

USB

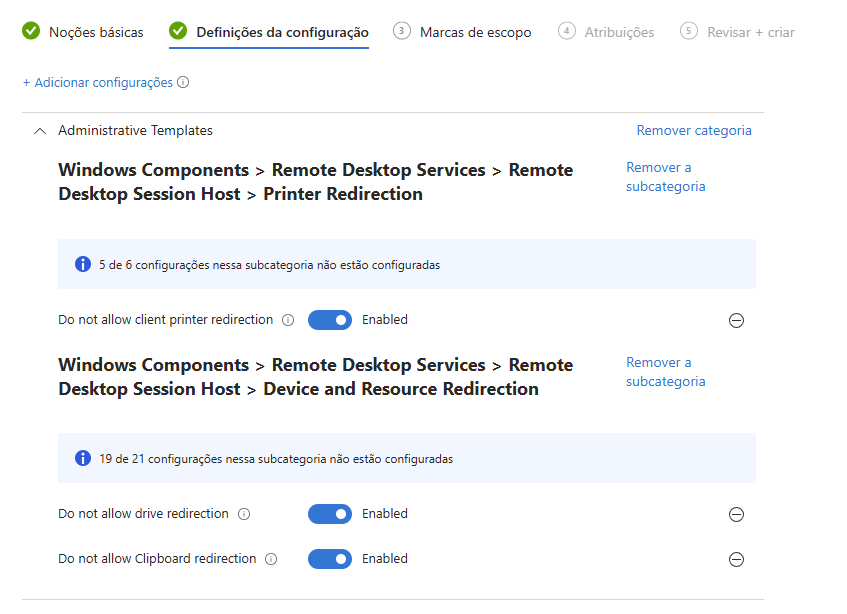

2. Controlando redirecionamento via Microsoft Intune (recomendado)

Esse é o método mais moderno e recomendado para Windows 365.

a) Acessar o Intune

b) Criar um perfil de configuração

Devices

→ Configuration profiles

→ + Create profile

Platform: Windows 10 and later

Profile type: Settings catalog

c) Procurar por:

Device and Resource Redirection

→ Exemplos de políticas comuns

Do not allow clipboard redirection → Enabled

Do not allow drive redirection → Enabled

Do not allow printer redirection → Enabled

Do not allow COM port redirection → Enabled

3. Usando GPO (ambientes híbridos ou legados)

Se o seu Windows 365 usa Hybrid Join com Active Directory local, você também pode usar GPO.

Caminho da política

Computer Configuration

→ Administrative Templates

→ Windows Components

→ Remote Desktop Services

→ Remote Desktop Session Host

→ Device and Resource Redirection

→ As opções são praticamente as mesmas do Intune.

Monitoramento e auditoria

Se você libera redirecionamento, monitorar é obrigatório.

Algumas opções práticas:

Microsoft Defender for Endpoint

Registro de uso de periféricos

Alertas de comportamento suspeito

Logs de eventos do RDP

Identificar sessões com redirecionamento ativo

Conditional Access

Bloquear acesso a Cloud PCs dependendo do tipo de dispositivo do usuário

✓ Isso fecha o ciclo entre experiência, segurança e governança.

» Checklist de Arquitetura de Redirecionamento «

Antes de liberar o acesso aos seus usuários, valide sua configuração:

Os redirecionamentos de drive e USB de baixo nível estão bloqueados, incentivando o uso do OneDrive?

A política de área de transferência (clipboard) está configurada como unidirecional para evitar exfiltração de dados (Data Loss)?

Foram criadas políticas de MAM no Intune para bloquear redirecionamentos caso o usuário acesse o Cloud PC via Windows App em um dispositivo pessoal não gerenciado?

O Microsoft Purview Data Loss Prevention (DLP) foi ativado no endpoint virtualizado para garantir uma camada extra de proteção sobre o dado?

Links úteis

Principais aprendizados (Key Takeaways)

Segurança por padrão exige intenção: Como o Windows 365 agora bloqueia recursos locais em novas máquinas, a TI deixa de ser reativa e passa a habilitar o acesso apenas para grupos de usuários que tenham uma justificativa de negócio clara.

Controle o app, não apenas a máquina: Com a evolução do Windows App e a integração com o Intune MAM, você pode garantir que dados não vazem para um disco rígido ou impressora local, mesmo quando o usuário acessa o Cloud PC do computador de casa.

O Clipboard Unidirecional é um divisor de águas: A capacidade de permitir que o usuário traga dados de fora para dentro do Cloud PC, mas seja impedido de levar dados corporativos de dentro para fora, entrega o equilíbrio perfeito entre usabilidade e governança de dados.

O redirecionamento de dispositivos no Windows 365 entrega muita praticidade — mas precisa ser usado com consciência.

Com Intune ou GPO, você define exatamente:

o que o usuário pode redirecionar,

quando,

e em que contexto.

» A regra é simples e continua válida:

Dê liberdade onde faz sentido. Controle onde o risco começa.

Comentários